Microsoft Azureコラム

Writer:手戸 蒼唯(てど あおい)

CSPMとは?機能やCNAPP・CWPPとの関係、選定ポイントや導入時の注意点を解説

クラウド環境の普及に伴い、セキュリティ管理の重要性が高まっています。その中で注目されているのがCSPM(Cloud Security Posture Management)です。CSPMは、クラウドインフラストラクチャのセキュリティ態勢を継続的に評価し、最適化するための重要なツールです。本記事では、CSPMの概念から機能やCNAPP・CWPPとの関係、選定ポイントや導入時の注意点まで、わかりやすく解説していきます。

CSPMの定義、役割、必要性

CSPMの基本的な概念と、クラウドセキュリティにおける重要性について説明します。

CSPMの定義

CSPMとは「Cloud Security Posture Management」の略称です。日本語では「クラウドセキュリティ態勢管理」と翻訳されます。読み方は「クラウドセキュリティポスチュアマネジメント」です。

CSPMはクラウド環境におけるセキュリティ態勢を継続的に評価、監視、改善するためのセキュリティソリューションです。具体的には、クラウドインフラストラクチャの設定ミスや脆弱性を自動的に検出し、セキュリティポリシーの遵守状況を確認、必要に応じて修正を行うことで、組織のクラウドセキュリティを最適な状態に保ちます。

クラウドセキュリティにおけるCSPMの役割

クラウドセキュリティにおいて、CSPMは非常に重要な役割を果たしています。オンプレミス環境と異なり、クラウド環境は動的で複雑であり、ユーザーによる設定変更が頻繁に行われる傾向があります。このような環境下では、人手による監視や管理だけでは追いつかず、セキュリティリスクを見落とす可能性が高くなります。

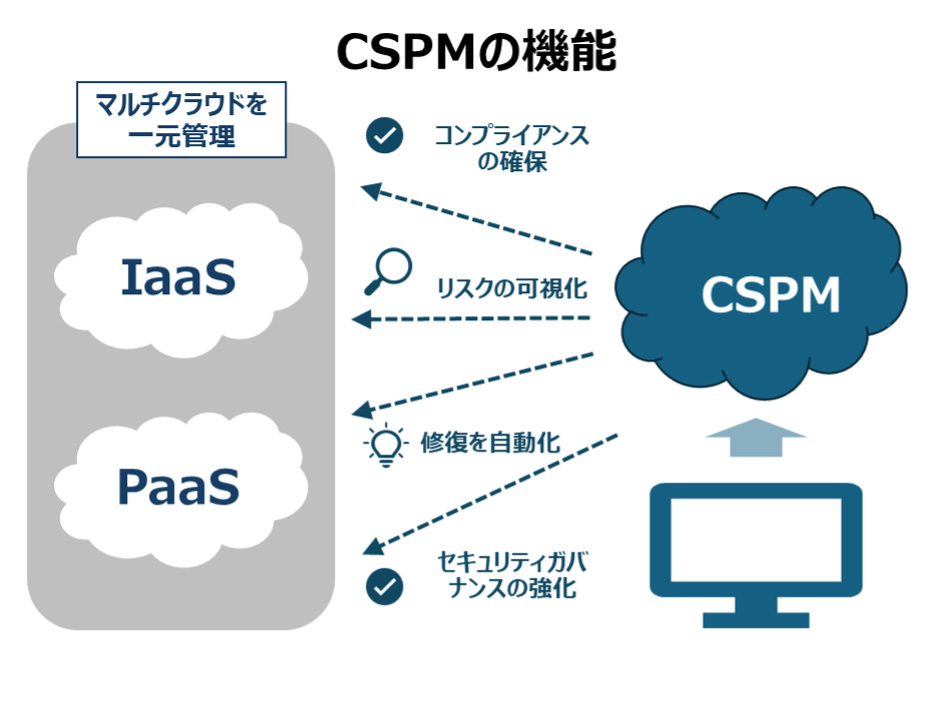

CSPMはこのような課題に対応するために開発されたサービスで、クラウドネイティブなセキュリティアプローチの中核の一つです。具体的には、以下のような役割を担っています。

- 継続的なコンプライアンスの確保:業界標準や規制要件に基づいたセキュリティポリシーの遵守状況を常時確認します。

- リスクの可視化:クラウド環境全体のセキュリティリスクを可視化し、優先順位付けを行います。

- 修復を自動化:検出された問題に対して、自動的または半自動的な修復を行います。

- セキュリティガバナンスの強化:組織全体のセキュリティポリシーを一元管理し、一貫性のあるセキュリティ態勢を維持します。

なぜCSPMが必要なのか?クラウド時代のセキュリティ課題

なぜCSPMが必要とされるのか、その背景を解説します。

クラウド環境特有のリスクと従来対策の限界

クラウド環境では、リソース状況に応じた自動的なスケールアップなどを行うことができる動的な性質があり、それに伴って必要な設定の漏れや設定ミスが発生しやすくなります。設定ミスは重大なセキュリティリスクとなり、例えばアクセス権限の誤設定がデータ漏洩につながる可能性となります。

さらに共有責任モデルの誤解、シャドーIT、複雑なコンプライアンス要件も課題となります。従来のセキュリティ対策はこれらに十分対応できず、スケーラビリティ不足、可視性の欠如、自動化の不足、クラウド固有の脅威への対応力不足などの問題があります。

CSPMによるセキュリティリスクの軽減

CSPMは継続的な監視と評価、自動修復、コンプライアンスの自動チェック、包括的な可視化、リスクの優先順位付けにより、これらの課題に効果的に対応します。ある金融機関では、CSPM導入後に重要データベースの暗号化設定不備を迅速に発見・修正し、データ漏洩リスクを回避しました。CSPMはクラウド時代の複雑なセキュリティ課題に対する効果的な解決策となっています。

CSPMとCNAPP、CWPPの関係性

ここでは、CNAPPやCWPPとの関係性について説明します。

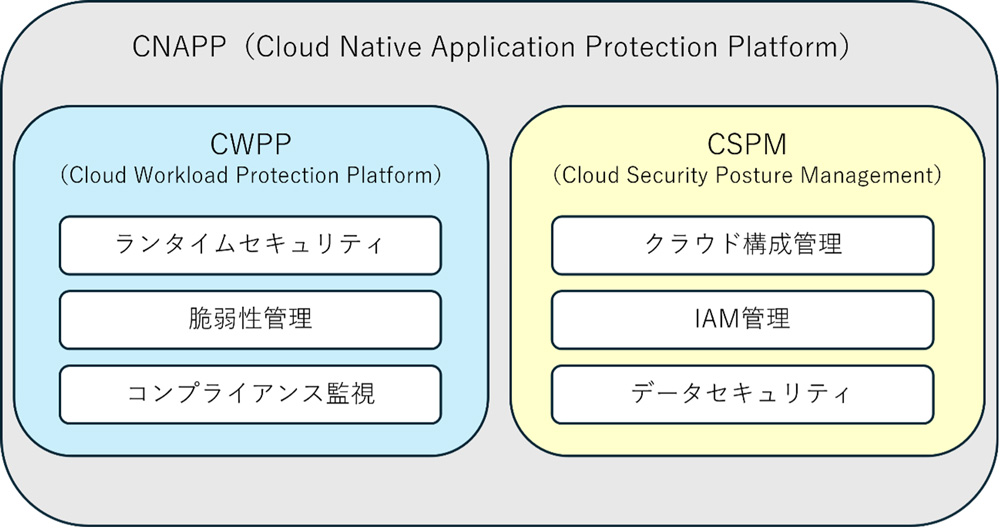

CNAPPにおけるCSPMの位置づけ

CNAPP(Cloud Native Application Protection Platform)は、クラウドネイティブアプリケーションの保護を目的とした包括的なセキュリティプラットフォームです。CSPMはCNAPPの重要な構成要素の一つであり、主にクラウドインフラストラクチャのセキュリティ態勢管理を担当します。CNAPPは、CSPMの機能に加えて、アプリケーションセキュリティやデータセキュリティなど、より広範囲なセキュリティ機能を提供します。

CNAPPにおけるCSPM

なお、CNAPPについては、「CNAPPとは?クラウドサービスを利用するなら 知っておきたいセキュリティ対策を解説」をご参照ください。

CSPMとCWPPの違いと連携

CWPP(Cloud Workload Protection Platform)は、クラウド上で実行されるワークロード(仮想マシン、コンテナ、サーバーレス関数など)を保護するためのセキュリティソリューションです。CSPMがクラウドインフラストラクチャの設定や態勢に焦点を当てているのに対し、CWPPはワークロード自体のセキュリティ(マルウェア対策、脆弱性管理、ネットワークセグメンテーションなど)に注力しています。

CSPMとCWPPは相互補完的な関係にあり、多くの場合、統合されて使用されます。例えば、CSPMがクラウド環境全体のセキュリティ設定を監視し、CWPPが個々のワークロードの保護を担当するといった具合です。この連携により、クラウド環境の包括的なセキュリティが実現されます。

なお、CWPPについては、「CWPPとは?クラウドワークロード保護の必須知識と実践戦略」をご参照ください。

CSPMの主要機能と特徴

CSPMの主要な機能と特徴について解説します。

クラウド環境の可視化とリスク評価

CSPMは複雑なクラウド環境全体を可視化し、潜在的なリスクを評価します。Azure、AWS、GCPなど複数のクラウドプラットフォームを使用している企業では、CSPMが提供する統合ダッシュボードを通じて、各プラットフォームのセキュリティ状態を一元的に把握できます。これにより、セキュリティ管理者は異なるクラウドプロバイダー間でのセキュリティギャップを素早く特定し、対処することが可能になります。

さらにCSPMは、自動的にクラウドリソースをスキャンし、アセットインベントリを作成・更新します。この機能により、「シャドーIT」の問題が軽減され、すべてのクラウドリソースを適切に管理下に置くことができます。

具体例として、小売企業が Azure、AWS、GCPを利用しているケースを考えてみましょう。この企業では、CSPMのダッシュボードを通じて、Azureの在庫管理システム、AWSの顧客データストレージ、GCPの分析プラットフォームのセキュリティ状態を一目で把握し、リスクの高い領域に迅速に対応することが可能になります。

セキュリティポリシーの自動適用と遵守状況の確認

CSPMは組織のセキュリティポリシーをクラウド環境全体に自動的に適用し、その遵守状況を継続的に確認します。例えばデータの暗号化や、アクセス制御などの関連するセキュリティ設定を自動的にチェックし、違反があれば即座に通知します。この機能は、厳格なコンプライアンス要件がある業界では特に有効です。

さらにCSPMはカスタムルールの作成をサポートしており、組織固有のセキュリティ要件に対応できます。これにより、特定の地域からのアクセス制限をはじめ独自のセキュリティポリシーを作成し、自動的に適用・監視することが可能になります。

具体例として、ある国際金融機関のケースを考えてみましょう。この機関では、各国の規制に基づいて顧客データへのアクセスを制限する必要があります。CSPMを使用することで、地域ごとのアクセスポリシーを設定し、それらが常に遵守されていることを確認できます。例えば、EU圏内の顧客データは EU域内のサーバーでのみ処理されるよう設定し、その遵守状況を継続的にモニタリングすることが可能になります。

脆弱性の検出と修復の自動化

CSPMはクラウド環境における脆弱性を継続的に検出し、その修復を支援します。例えば、パブリックにアクセス可能なストレージバケットが検出された場合、CSPMは即座にアラートを発して場合によっては自動的にアクセス権限を修正します。

また脆弱性スキャンを定期的に実行し、新たに発見された脆弱性に対するパッチの適用状況を追跡します。これにより、セキュリティ管理者は最新の脅威に対して常に備えることができます。

具体例として、自動車部品メーカーのケースを考えてみましょう。この企業が次世代の車載システム開発のためにクラウド環境を利用している場合、CSPMは開発中のソフトウェアの脆弱性を自動的にスキャンします。例えば、オープンソースコンポーネントに重大な脆弱性が発見された際、CSPMは即座に開発チームのリーダーに通知し、迅速な対応を促します。これにより、製品のセキュリティリスクを早期に特定し、市場投入前に修正することが可能となります。

コンプライアンス対応の効率化

CSPMは複雑な規制要件へのコンプライアンス対応を効率化します。

例えば、EU域内の各国に適用される、個人データ保護や取り扱いについて定められた法令にGDPR (General Data Protection Regulation)があります。GDPRに準拠する必要がある企業の場合、個人データの処理に関連するすべての設定を自動的にチェックし、コンプライアンス状況を継続的に評価します。

また詳細なコンプライアンスレポートを自動生成します。これにより監査対応の工数を大幅に削減し、常に最新のコンプライアンス状況を把握することができます。

さらに医療機器製造企業のケースを考えてみましょう。医療情報のプライバシー保護やセキュリティ確保について定めたアメリカの法令にHIPAA (Health Insurance Portability and Accountability Act)があります。HIPAA準拠を維持する必要がある場合、CSPMを使用して患者データの暗号化状態、アクセスログ、データの地理的な保存場所などを常時監視し、コンプライアンス違反のリスクを最小限に抑えることができます。

CSPMはこうした機能で、企業のクラウド環境におけるセキュリティを包括的に管理します。セキュリティリスクを最小限に抑えつつ、クラウドの利点を最大限に活用することが可能となります。

CSPMの機能を簡潔に説明した図

CSPMツールの選び方と導入時の注意点

CSPMツールを選ぶ際に特に考慮すべきポイントと、導入時の注意点を解説します。

CSPMツールの選定ポイント4つ

- マルチクラウド対応

現在利用中または将来的に利用予定のクラウド環境(Azure、AWS、GCP等)に対応しているかを確認します。マルチクラウド対応のソリューションを選ぶことで、将来的な環境拡張にも柔軟に対応できます。 - カスタムルールの作成

自社環境に合わせた独自ルールの作成が容易かどうかを確認します。プログラミングが必要なものや独自構文で簡略化されているものなど、製品によって異なるため、運用担当者のスキルや将来的なメンテナンス性を考慮して選択します。 - 複数プロジェクト対応

異なる管理者や複数プロジェクトでの利用を想定し、適切な権限設定や情報の分離が可能かを確認します。各機能が他プロジェクトや他ユーザーに影響を与えない設計になっているかが重要です。 - グローバル標準への対応

PCI DSS、CIS、NIST※1等の国際的なセキュリティフレームワークに対応しているかを確認します。グローバル標準に準拠することで、より高度なセキュリティ態勢を実現できます。

※1

PCI DSS:クレジットカード情報を扱う企業が遵守すべき国際的なセキュリティ基準。データ保護要件を規定。

CIS:システムやネットワークの堅牢化を実現するためのベストプラクティスを提供するセキュリティガイドライン。

NIST: 米国立標準技術研究所が策定する、包括的なサイバーセキュリティフレームワーク。特定、防御、検知、対応、復旧の5つの機能で構成され、業種や規模を問わず適用可能な包括的な指針を提示。

導入時の注意点

- 段階的にアプローチ: 重要度の高い領域から段階的に導入し、徐々に範囲を拡大していきましょう。

- ポリシーのカスタマイズ: 組織の要件に合わせてセキュリティポリシーをカスタマイズし、デフォルト設定の使用は避けましょう。

- 管理者教育: セキュリティ管理者だけでなく、開発管理者やインフラ管理者にもCSPMの重要性と使用方法を教育しましょう。

- 継続的な最適化: クラウド環境の変化に合わせて、CSPMの設定や使用方法を定期的に見直し、最適化しましょう。

これらのポイントを押さえることで、より効果的なCSPMの選定と導入が可能となり、組織のクラウドセキュリティ態勢を強化することができます。

東京エレクトロンデバイスが提供するCSPMソリューション

東京エレクトロンデバイスでは、先進的なCSPM機能を備えたMicrosoft Defender for Cloudを提供しています。このソリューションは、マルチクラウド環境に対応し、高度な自動化と包括的な可視化を実現し、セキュリティ管理の効率化を可能にします。当社の専門管理者が、お客様のニーズに合わせた導入支援とカスタマイズを行い、スムーズな実装をサポートするとともに、継続的な技術サポートと定期的な最適化提案により、長期的なセキュリティ態勢の強化を支援します。導入企業からは、運用効率の向上とセキュリティインシデントの大幅な削減が報告されています。

CSPMがもたらすクラウドセキュリティの新時代

企業のクラウド環境が促進されている昨今、セキュリティ管理においてCSPMは重要なツールとなります。クラウド環境の可視化やセキュリティリスクの特定と修正の自動化を行うことで、企業のクラウド活用の安全性と効率化を実現します。

東京エレクトロンデバイス(TED)の専門家チームは、Microsoft Defender for Cloudの機能を最大限に活用し、お客様のクラウドセキュリティを強化するための最適な道筋をご提案いたします。詳細については、お気軽にお問い合わせください。

CSPM に関するFAQ

- Q: CSPMとCIEMの違いは何ですか?

A: CSPMはクラウドインフラのセキュリティ態勢管理に焦点を当て、CIEMはクラウド環境での特権アクセス管理に特化しています。 - Q: 中小企業でもCSPMは必要ですか?

A: はい、規模に関わらずクラウドを使用する企業にとってCSPMは重要です。中小企業向けの手頃な解決策も提供されています。 - Q: CSPMの導入にはどのくらいのコストがかかりますか?

A: コストは組織の規模やニーズによって異なるため、具体的な見積もりについては個別にご相談ください。 - Q: CSPMはマルチクラウド環境にも対応していますか?

A: はい、多くのCSPMソリューションはAzure、AWS、GCPなど主要なクラウドプロバイダーに対応しています。 - Q: CSPMの導入によってどの程度セキュリティが向上しますか?

A: 導入事例によると、セキュリティインシデントの30-50%削減や、コンプライアンス違反の大幅な減少が報告されています。具体的な効果は環境により異なります。 - Q: CSPMの導入には特別なスキルが必要ですか?

A: 基本的なクラウド知識があれば導入は可能ですが、効果的な利用にはセキュリティの専門知識が役立ちます。多くのベンダーがトレーニングプログラムを提供しています。 - Q: CSPMと従来のセキュリティ監査ツールの違いは何ですか?

A: CSPMはクラウド環境に特化し、リアルタイムの継続的な監視と自動化された修復機能を提供します。従来のツールは定期的な監査に焦点を当てています。 - Q: CSPMはどのようにして誤検知を防いでいますか?

A: AIと機械学習を活用して環境を学習し、コンテキストを考慮した分析を行うことで、誤検知を最小限に抑えています。 - Q: CSPMの導入後、どのように効果を測定すればよいですか?

A: セキュリティインシデントの減少率、コンプライアンス違反の減少、運用効率の向上などの指標を用いて効果を測定できます。 - Q: CSPMと「ゼロトラスト」セキュリティモデルの関係性は?

A: CSPMはゼロトラストモデルを補完し、クラウド環境での継続的な評価と監視を提供することで、ゼロトラストの実装を強化します。

ゼロトラストについては、「ゼロトラストとは? Azureで実現できる構成要素やSASEとの違いについても解説」をご覧ください。